Cloudflare MCP Portal : enfin une façon propre d’exposer ses serveurs MCP

Depuis le début, le MCP a un problème pratique que personne ne dit vraiment à voix haute : c’est une technologie pensée pour tourner en local. Un fichier de config sur votre Mac, un serveur qui démarre en background, et ça marche très bien, tant que vous êtes sur cette machine. Le jour où vous voulez accéder à vos outils depuis votre iPhone ou depuis un autre ordinateur, vous vous retrouvez à réinventer la roue. Le Cloudflare MCP Portal règle ça d’une façon que je n’ai pas trouvée ailleurs.

Pour la petite histoire, j’ai construit progressivement un stack de serveurs MCP custom pour gérer mon blog. WordPress, réseaux sociaux, analytics, automatisations n8n : tout est connecté à Claude via MCP. Comme je l’explique en détail dans l’article sur mon workflow avec Claude, ces connecteurs permettent de gérer un blog entier depuis une seule fenêtre de conversation. Ça fonctionne très bien sur mon Mac de bureau. Mais dès que je veux travailler depuis mon iPhone ou depuis un autre poste, je me retrouvais à zéro, sans accès à aucun de mes outils. C’est ce problème concret qui m’a poussé à mettre en place le Cloudflare MCP Portal.

Le MCP local, c’est bien pour les démos

Le modèle actuel du MCP repose sur stdio : un client (Claude Desktop, par exemple) lance un serveur en local via une commande, les deux communiquent via des flux standard. C’est simple, ça marche, et c’est ce que la grande majorité des guides vous montrent. Le problème, c’est que ça suppose que le client et le serveur tournent sur la même machine.

Pour un usage homelab ou un workflow de blog comme le mien, où les serveurs MCP sont déployés sur un VPS, c’est déjà une contrainte. Pour un accès mobile, c’est simplement impossible. iOS ne peut pas lancer de process en background pour faire tourner un serveur MCP. Aucun client MCP sur iPhone ne supporte le local-first tel qu’il existe aujourd’hui.

La seule façon de résoudre ça proprement, c’est le MCP distant : un serveur accessible via HTTPS, avec une couche d’authentification, depuis n’importe quel client qui supporte le transport remote.

Ce que le Cloudflare MCP Portal change concrètement

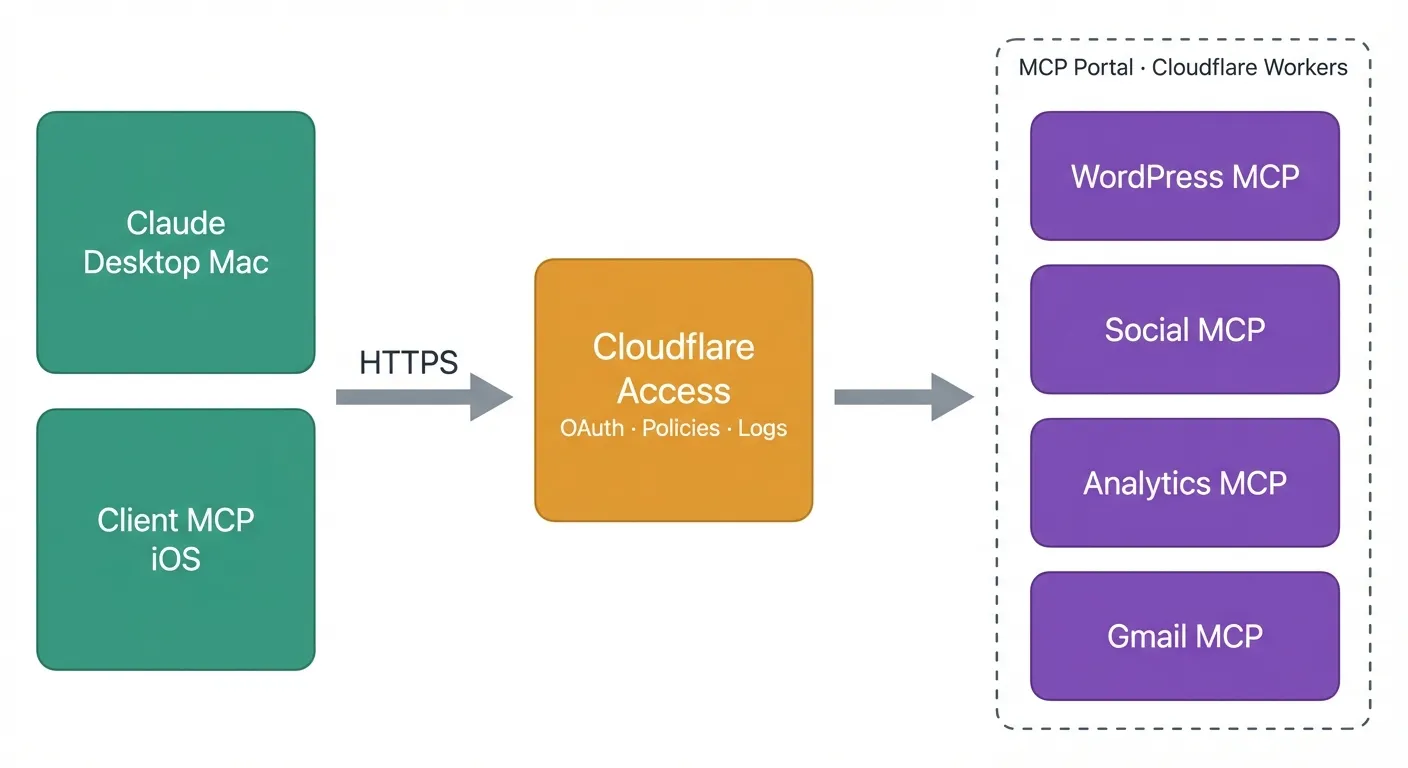

Le Cloudflare MCP Portal, c’est exactement ça : un point d’entrée unique pour centraliser plusieurs serveurs MCP, exposé sur internet, avec Cloudflare Access comme couche de sécurité. En pratique, vous déployez vos serveurs MCP sur Cloudflare Workers, vous configurez le portal, et vous obtenez une URL HTTPS unique qui agrège tous vos outils.

De mon côté, j’ai mis ça en place avec l’aide de Claude Code. Tous les serveurs qui gèrent le blog et les médias sociaux sont dans le portal : WordPress, les automatisations, les analytics, les réseaux sociaux. Un seul endpoint à configurer dans n’importe quel client MCP compatible remote.

Ce qui change vraiment dans mon quotidien : je peux accéder à l’ensemble de mes outils depuis mon iPhone exactement comme depuis mon Mac. Même endpoint, même authentification, mêmes capacités. C’est une différence qui semble banale sur le papier mais qui change radicalement la façon dont on peut travailler.

Pourquoi Cloudflare est particulièrement bien placé pour ça

On aurait pu imaginer d’autres solutions pour exposer des MCP servers à distance. Un VPS avec Nginx, un tunnel Tailscale, un autre provider cloud. J’en ai considéré plusieurs. Cloudflare s’impose pour quelques raisons pratiques.

D’abord, Cloudflare Workers offre un free tier généreux (100 000 requêtes par jour), un cold start quasi nul et une infrastructure edge qui tourne dans des dizaines de datacenters. Pour des outils qui gèrent du contenu de blog, c’est largement surdimensionné, mais ça veut dire que vous n’aurez jamais de problème de disponibilité ou de latence.

Ensuite, et c’est le point crucial, Cloudflare Access est la couche d’authentification la plus mature pour ce type d’usage. Vous configurez des policies, vous choisissez votre provider OAuth, et Cloudflare gère entièrement le flow d’authentification. Pas de serveur d’auth à maintenir, pas de gestion de tokens à la main. C’est la même infrastructure qui protège des milliers d’applications professionnelles, appliquée à vos serveurs MCP personnels.

Le troisième avantage du Cloudflare MCP Portal, c’est l’observabilité native. Chaque requête passant par le portal apparaît dans les logs Cloudflare Access. Vous savez exactement quel outil a été appelé, quand, depuis quel appareil. Pour un usage personnel, c’est un confort. Dans un contexte professionnel, c’est un prérequis.

Ce qu’il faut quand même garder en tête

Le MCP distant reste une technologie récente. Le transport Streamable HTTP, qui est le standard actuel pour les connexions MCP remote, a été finalisé en mars 2025. La plupart des clients MCP ne supportent pas encore le remote nativement, et vous aurez besoin de passer par mcp-remote comme proxy local pour les clients qui ne gèrent que le stdio.

C’est un détail qui disparaîtra probablement dans les prochains mois à mesure que l’écosystème mûrit. Mais aujourd’hui, c’est une étape supplémentaire dans la configuration.

Il y a aussi une question de surface d’attaque. Exposer ses serveurs MCP sur internet, même derrière Cloudflare Access, augmente mécaniquement les vecteurs d’attaque potentiels par rapport à un setup 100% local ou un accès via Tailscale. Pour des outils qui ont accès à votre blog et vos médias sociaux, ce n’est pas anodin. Cloudflare Access est solide, mais ça suppose de bien configurer ses policies et de ne pas négliger la sécurité de votre compte Cloudflare.

Certains préfèreront donc garder leurs MCP servers dans un réseau privé via Tailscale, avec Aperture comme gateway LLM en complément. C’est d’ailleurs ce que je fais pour certains serveurs MCP qui n’ont pas besoin d’être accessibles depuis l’extérieur : ils restent sur le réseau Tailscale, sans exposition publique. Le portal Cloudflare est réservé à ceux pour lesquels l’accès multi-device est une vraie contrainte. C’est une approche tout aussi valide, et plus hermétique en théorie.

Le MCP va devenir remote-first

Le modèle local-first du MCP, c’est une étape, pas une destination. La preuve : Cloudflare, Figma, Supabase, Linear ont tous déployé des serveurs MCP distants en production. L’écosystème se construit autour du remote, pas du local. Le Cloudflare MCP Portal s’inscrit exactement dans cette direction.

Pour quelqu’un qui a déjà un stack de serveurs MCP custom et qui veut y accéder depuis plusieurs appareils avec une vraie couche de sécurité, c’est aujourd’hui la solution la plus propre disponible. La configuration initiale demande un peu de travail, surtout si vos serveurs ne sont pas encore sur Cloudflare Workers. Mais une fois en place, c’est transparent.

Si vous gérez vous aussi des serveurs MCP et que l’accès multi-device vous pose problème, c’est la piste à explorer en premier. N’hésitez pas à partager votre setup en commentaires, je suis curieux de voir comment d’autres ont résolu la même problématique.

Articles similaires

Billet d'humeur

Billet d'humeur

Terafab, le puzzle de Musk est enfin complet

Terafab, c'est la pièce manquante du puzzle Musk : 25 milliards de dollars pour fabriquer ses propres puces IA, à une échelle qui n'a pas de précédent dans l'histoire industrielle. Mon avis.

Intelligence Artificielle

Intelligence Artificielle

Comment j’utilise Claude pour gérer tout mon blog (et bien plus)

Claude ne m'aide pas juste à écrire. Il gère mon thème WordPress, mon infra self-hosted, mes emails, mes stats et mes automatisations Home Assistant. Voici comment ça fonctionne concrètement, avec les MCPs et un système RAG maison.

Intelligence Artificielle

Intelligence Artificielle

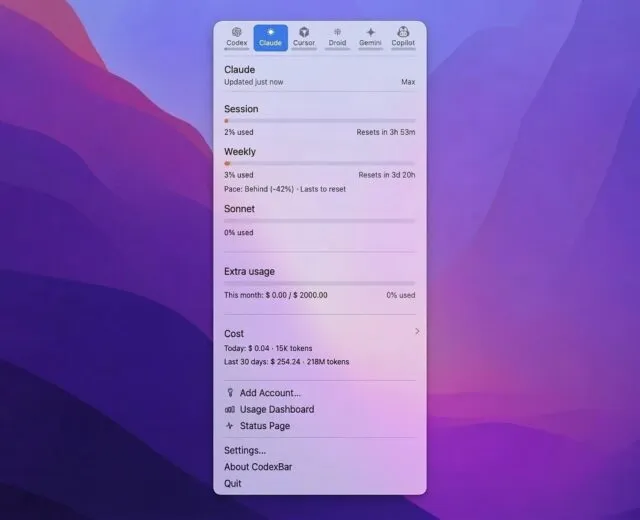

CodexBar : surveiller sa consommation Claude Code depuis la barre de menu macOS

CodexBar est une app macOS gratuite et open source qui affiche votre consommation de tokens Claude Code, Cursor et Copilot directement dans la barre de menu. Comment l'installer, ce qu'elle fait vraiment, et pourquoi c'est devenu un réflexe quotidien.

Conversation