Tailscale : le VPN qui change tout pour accéder à son réseau depuis n’importe où

Si vous avez déjà essayé de vous connecter à votre réseau domestique depuis l’extérieur, vous savez que ça peut vite tourner au casse-tête. Ouvrir des ports sur la box, configurer un serveur VPN, gérer des certificats… Autant de choses qui refroidissent même les plus motivés. Tailscale prétend résoudre tout ça en quelques minutes. Après l’avoir utilisé au quotidien pour accéder à mon infrastructure depuis n’importe où, voici mon retour.

Pour la petite histoire

Tailscale est une startup canadienne fondée en 2019 par d’anciens ingénieurs de Google. L’idée de départ est simple : rendre le VPN aussi facile à utiliser que possible, sans sacrifier la sécurité. La société a levé des fonds significatifs et revendiquait début 2025 plus de 10 000 clients business payants, après avoir doublé sa base en moins d’un an. Autant dire que le projet a trouvé son public.

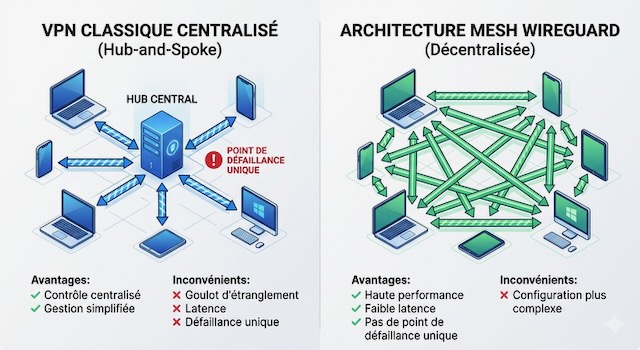

Ce qui rend Tailscale différent des solutions VPN traditionnelles, c’est son architecture mesh basée sur WireGuard. Au lieu de faire transiter tout le trafic par un serveur central, vos appareils se connectent directement entre eux de manière chiffrée. De quoi obtenir une latence bien plus faible qu’avec un VPN classique, et une fiabilité nettement supérieure.

Comment ça fonctionne concrètement ?

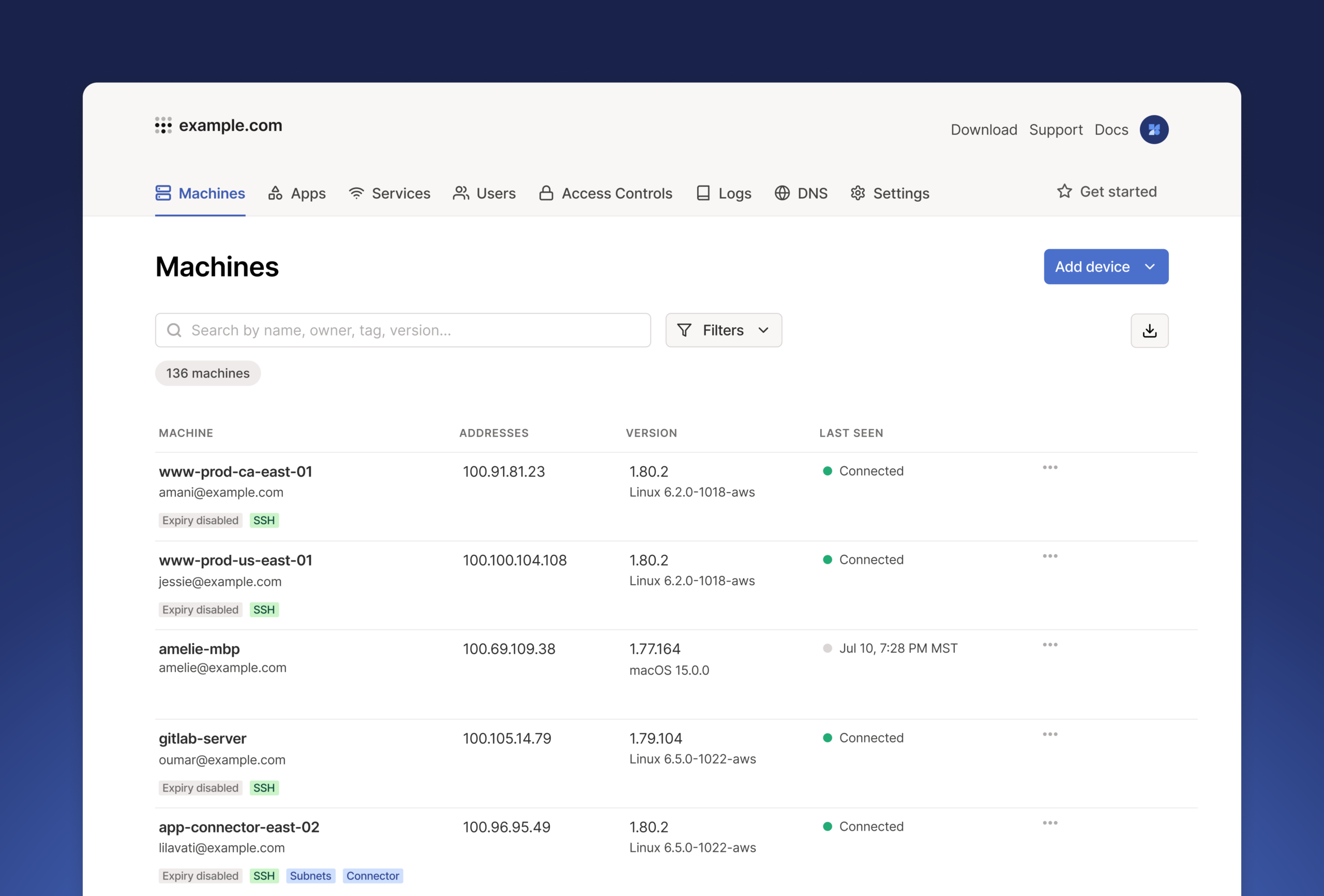

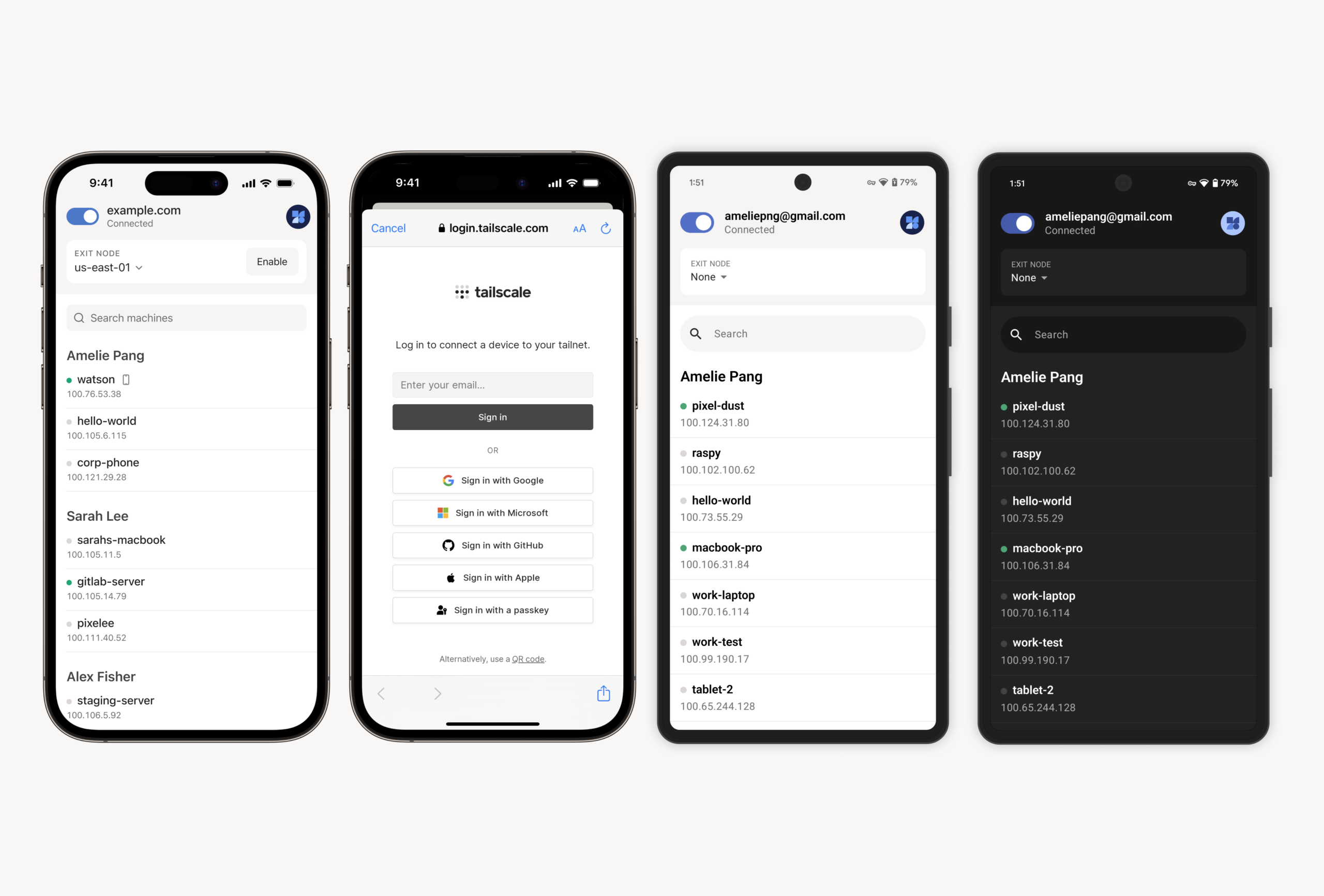

Le principe est le suivant : vous installez l’application Tailscale sur tous vos appareils (Mac, PC, iPhone, Android, Raspberry Pi, NAS…), vous vous connectez avec votre compte Google ou GitHub, et c’est terminé. Tous vos appareils se retrouvent sur un réseau privé virtuel appelé « tailnet », avec des adresses IP stables dans la plage 100.x.x.x.

Pas besoin d’ouvrir le moindre port sur votre routeur. Pas de clés SSH à distribuer manuellement. Pas de configuration de firewall à tâtonner. Tailscale gère tout ça de manière transparente, y compris les situations compliquées comme les double-NAT ou les réseaux d’entreprise restrictifs.

Une des fonctionnalités que j’apprécie particulièrement, c’est MagicDNS. Chaque appareil de votre tailnet obtient automatiquement un nom lisible, du genre mon-macbook.tail12345.ts.net. De quoi se connecter à un appareil par son nom plutôt que par son adresse IP, ce qui simplifie considérablement la vie au quotidien.

Les fonctionnalités qui font la différence

Exit nodes

Vous pouvez désigner l’un de vos appareils comme « exit node », c’est-à-dire comme point de sortie pour tout votre trafic internet. En pratique, si vous êtes en déplacement et que vous configurez votre Raspberry Pi chez vous comme exit node, vous naviguez comme si vous étiez sur votre réseau domestique. Utile pour accéder à des services géo-restreints, ou simplement pour avoir une connexion de confiance sur un réseau WiFi public.

Subnet routing

C’est probablement la fonctionnalité la plus puissante pour un usage homelab. Un seul appareil de votre réseau local peut servir de passerelle pour exposer l’ensemble de votre sous-réseau. Dans mon cas, c’est la machine TeslaMate qui tourne en local à la maison (192.168.129.203) qui joue ce rôle. Une fois le subnet routing activé sur cette machine et autorisé dans la console Tailscale, j’accède à n’importe quel appareil de mon réseau local depuis l’extérieur, comme si j’étais physiquement chez moi.

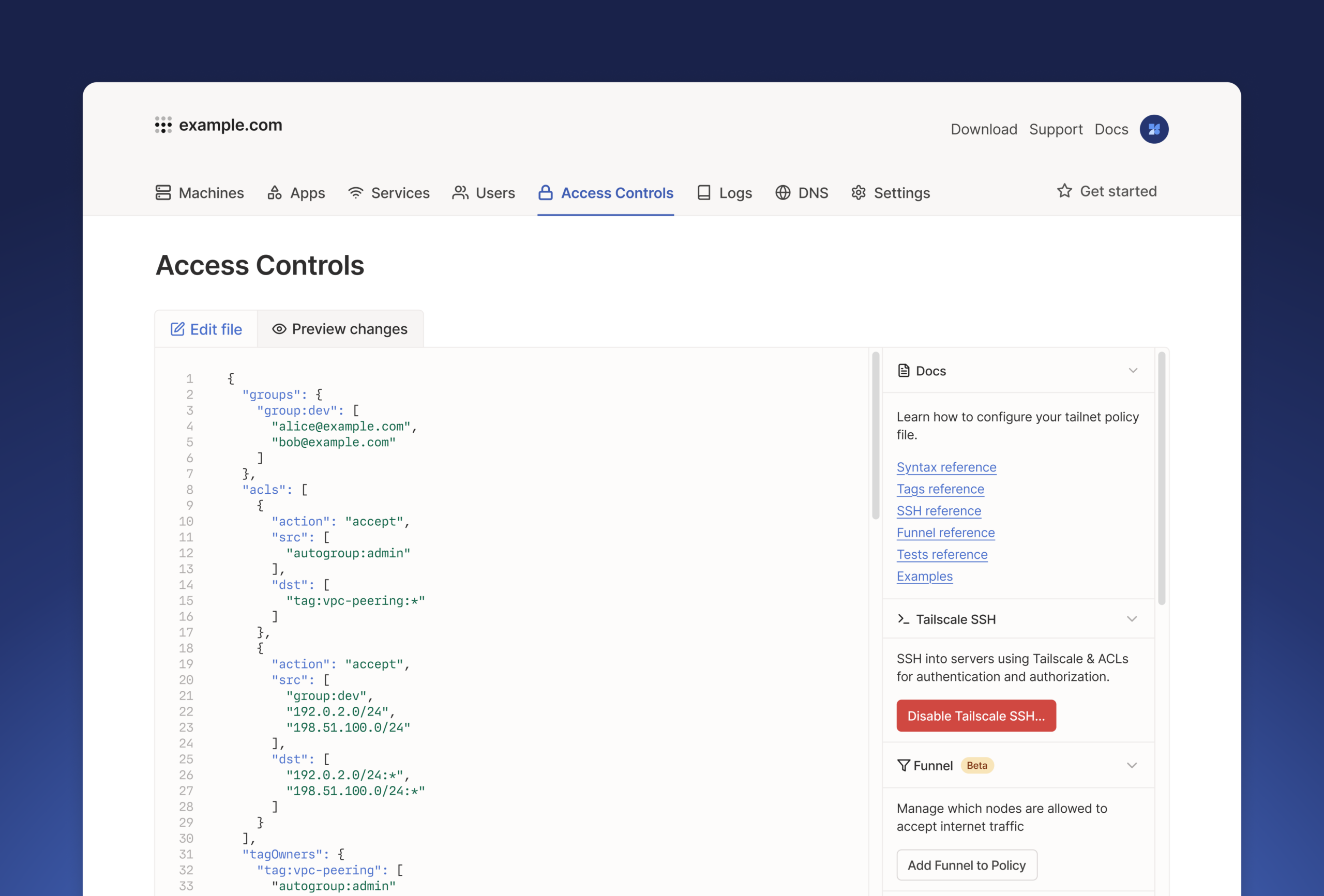

Access Controls

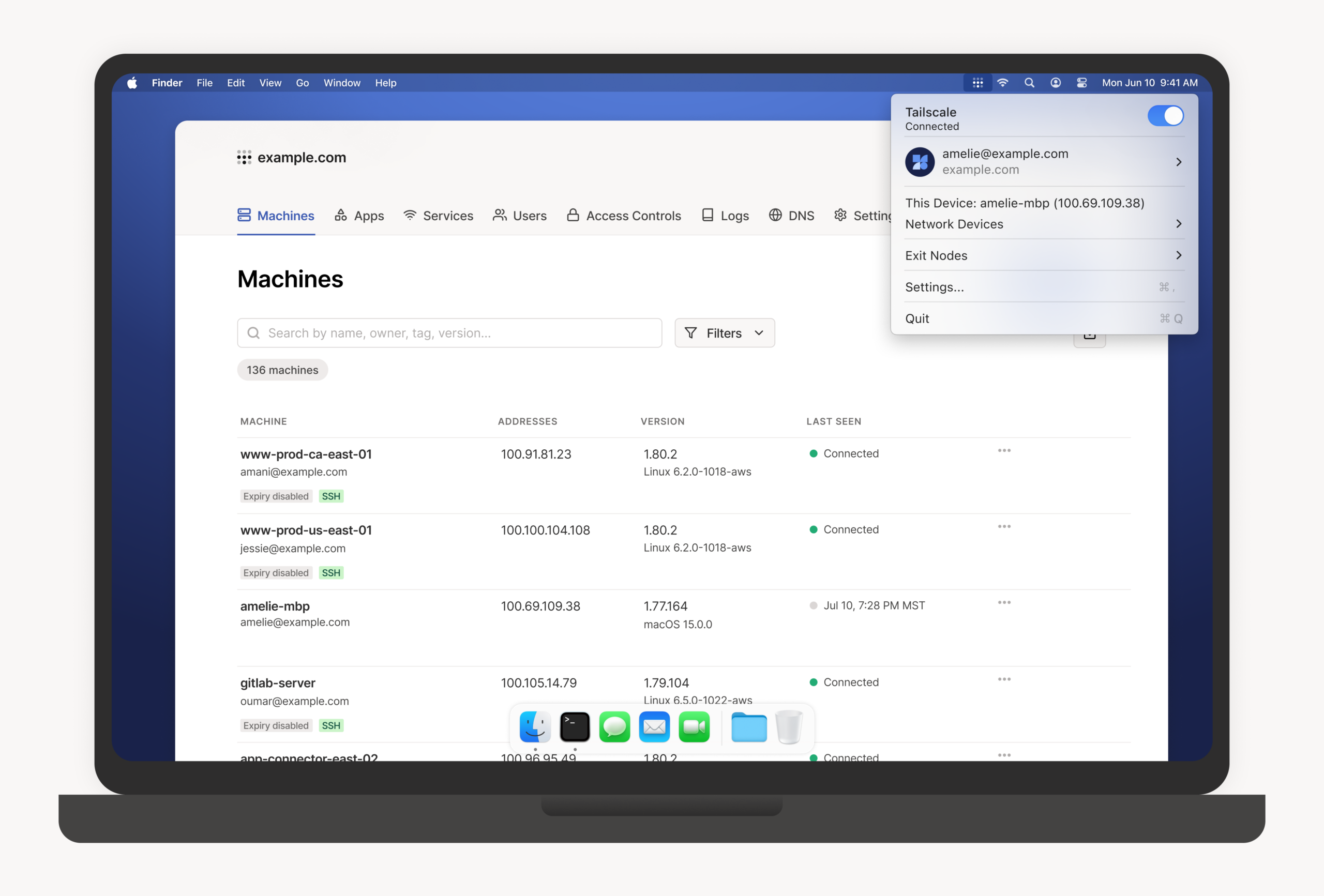

Tailscale propose un système d’ACL (Access Control Lists) qui permet de définir finement qui peut accéder à quoi dans votre tailnet. On définit des groupes, des tags par type de serveur, et des règles d’accès en JSON. C’est là que se passe la vraie granularité de la solution, bien au-delà d’un VPN classique où une fois connecté, on accède à tout.

Tailscale SSH

Tailscale intègre une couche SSH qui permet d’accéder à vos machines sans gérer de clés. L’authentification passe par votre identité Tailscale. Mes serveurs cloud (Hetzner, Hostinger) sont tous dans le tailnet avec leurs tags respectifs : plus besoin de mémoriser des IPs publiques ou de distribuer des clés SSH à chaque nouvelle machine.

L’expérience au quotidien

Concrètement, mon tailnet regroupe six machines : deux serveurs cloud (le serveur web principal chez Hetzner, et le serveur automation chez Hostinger qui héberge n8n, Umami et Ghostfolio), deux Macs, mon iPhone, et la machine TeslaMate en local. Tout ce petit monde communique de manière transparente.

Au quotidien, ça se traduit par quelque chose d’assez simple : je n’ai plus à réfléchir à comment je me connecte à quoi. Depuis mon MacBook en déplacement, j’accède à mon dashboard TeslaMate ou à Ghostfolio exactement comme si j’étais sur mon réseau local. Sur iPhone, c’est un simple toggle dans l’app.

Côté latence, les chiffres parlent d’eux-mêmes. Mon ping de base vers internet en déplacement tourne autour de 20 à 30 ms. Via le tunnel Tailscale vers mon serveur Hetzner, je mesure entre 40 et 50 ms — soit un overhead d’une vingtaine de millisecondes seulement. C’est remarquablement propre pour un VPN en situation réelle, et totalement transparent pour du SSH, de l’accès à des dashboards ou du travail à distance. L’architecture mesh WireGuard tient vraiment sa promesse sur ce point.

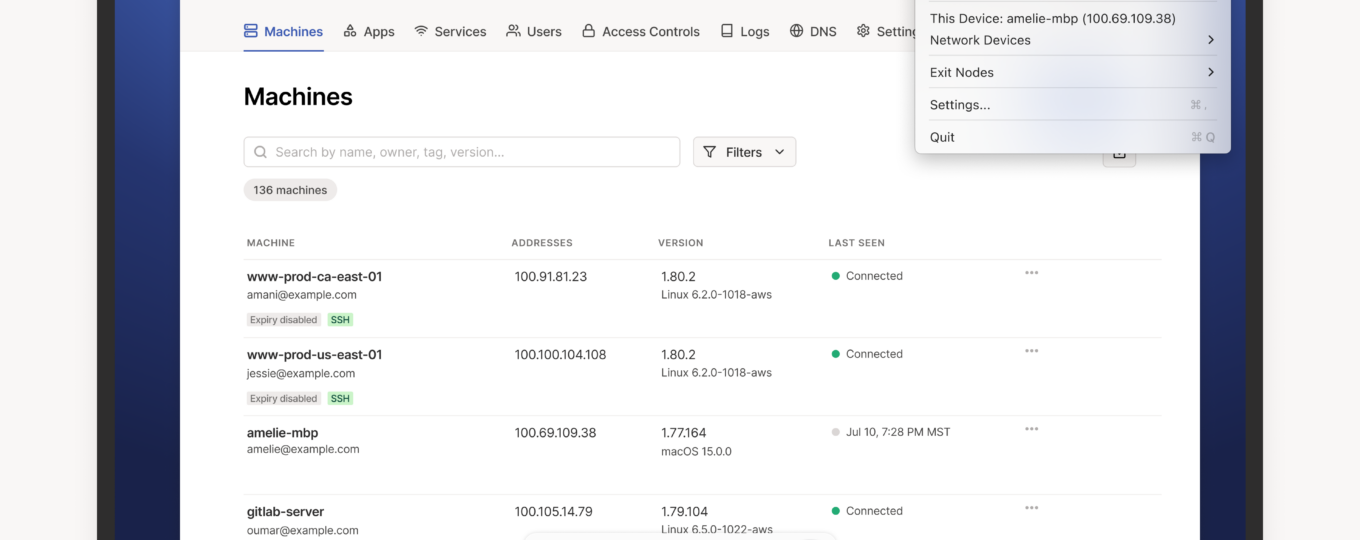

La configuration initiale m’a pris moins de dix minutes. L’app est disponible sur toutes les plateformes et s’installe sans friction. Sur macOS, elle s’intègre directement dans la barre des menus : un clic pour voir l’état du réseau, basculer l’exit node ou accéder aux réglages.

Quelles sont les limites ?

Tailscale n’est pas un VPN grand public au sens traditionnel du terme. Il ne masque pas votre adresse IP vis-à-vis des sites que vous visitez (sauf si vous utilisez un exit node), et il n’est pas conçu pour contourner la censure. Son objectif est uniquement de connecter vos appareils entre eux de manière sécurisée.

Autre point à noter : la dépendance aux serveurs de coordination de Tailscale. Vos données ne transitent pas par leurs serveurs (les connexions sont peer-to-peer), mais l’authentification et la coordination passent par leur infrastructure. Si vous préférez garder le contrôle total, Headscale est une alternative open source auto-hébergeable qui implémente le même protocole côté serveur.

MagicDNS peut aussi entrer en conflit avec certaines configurations DNS existantes, notamment si vous utilisez des résolveurs DNS personnalisés sur votre réseau. Rien d’insurmontable, mais ça mérite d’être mentionné.

Combien ça coûte ?

Pour un usage personnel, Tailscale est totalement gratuit. Le plan Personal inclut jusqu’à 3 utilisateurs et 100 appareils, avec WireGuard, MagicDNS et les ACLs de base. C’est largement suffisant pour une utilisation homelab.

Si vous souhaitez aller plus loin, pour partager l’accès avec votre famille par exemple, le plan Personal Plus est à environ 4,60 €/mois pour 6 utilisateurs. Les plans business commencent à environ 5,50 €/utilisateur/mois pour le Starter.

Mon retour

Avant Tailscale, j’avais deux approches selon la cible : WireGuard configuré manuellement pour accéder à mon réseau local, et SSH sur l’IP publique de mes serveurs cloud. Ça fonctionnait, mais c’était deux outils différents à maintenir, avec tout ce que ça implique côté gestion des clés et configuration réseau.

Tailscale a remplacé les deux d’un coup. Tous mes appareils (serveurs cloud, machines locales, Macs, iPhone) sont sur le même réseau privé, joignables de la même façon, avec la même couche de sécurité. La complexité a disparu sans que j’aie perdu quoi que ce soit en fonctionnalité.

Si vous gérez plusieurs machines et que vous en avez assez de jongler entre différentes solutions d’accès à distance, je vous conseille vivement de tester Tailscale. La version gratuite est suffisamment généreuse pour couvrir la quasi-totalité des usages perso et homelab.

N’hésitez pas à partager votre configuration en commentaires, ou à poser vos questions si vous êtes en train de réfléchir à la mise en place de Tailscale sur votre réseau !

Articles similaires

UniFi Travel Router : mon avis après l’avoir emmené en voyage

Mon retour d'expérience sur le UniFi Travel Router après l'avoir emmené en voyage. Setup, portails captifs, Teleport, débits réels : tout ce qu'il faut savoir avant d'acheter.

Conversation